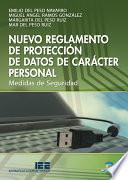

Nuevo reglamento de protección de datos de carácter personal

Sinopsis del Libro

Después de más de ocho años de espera, por fin se ha publicado el Real Decreto 1720/2007, de 21 de Diciembre, por el que se aprueba el Reglamento de Desarrollo de la Ley Orgánica 15/1999 de 13 de Diciembre , de protección de datos de carácter personal. En esta obra, cuatro profesionales de reconocido prestigio en el campo delDerecho de las Tecnologías de la Información, dos de ellos pioneros en la materia y otros dos de la nueva ola, han unido sus esfuerzos para lograr un libro en el que de forma agradable y fácil de comprender se analiza el nuevo Reglamento, poniendo de relieve sus dificultades, y por otro lado sus bondades. La videovigilancia, presente hoy día en muchos momentos de nuestra existencia y que se prevé que aún lo estará más en el futuro próximo, cobra especial relevancia en este libro, dándosele el tratamiento adecuado. INDICE: Abreviaturas y Acrónimos. Real Decreto 1720/2007. Disposiciones generales. La calidad de los datos. Deber de información al interesado. Derecho de las personas. Derecho de acceso. Derecho de cancelación y rectificación. Derecho de oposición. Creación, modificación o supresión de ficheros de titularidad pública. Códigos tipo. El análisis de riesgo. Implantación de los planes de seguridad. Videovigilancia. Disposiciones generales de la medidas de seguridad.

Ficha Técnica del Libro

Subtitulo : Medidas de seguridad

Número de páginas 872

Autor:

Categoría:

Formatos Disponibles:

PDF, EPUB, MOBI

¿Cómo descargar el libro?

A continuación, te enseñamos varias alternativas para conseguir el libro.

Valoración

4.9

13 Valoraciones Totales